Mots de passe : une nouvelle recommandation DE LA CNIL pour maîtriser sa sécurité

Dans un contexte de multiplication des compromissions de bases de mots de passe, la CNIL met à jour sa recommandation de 2017 pour tenir compte de l’évolution des connaissances et permettre aux organismes de garantir un niveau de sécurité minimal pour cette méthode d’authentification.

https://www.cnil.fr/fr/mots-de-passe-une-nouvelle-recommandation-pour-maitriser-sa-securite

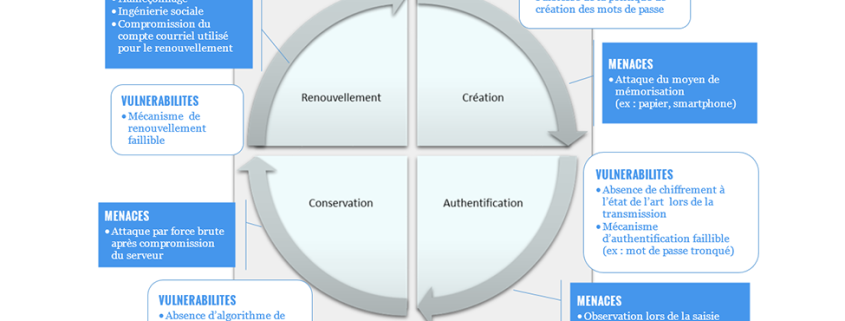

Quels sont les risques liés à une mauvaise gestion des mots de passe ?

Pour rappel, une mauvaise gestion des mots de passe fait courir des risques aux utilisateurs sur leurs données personnelles.

Quatre facteurs de risque sont à prendre en compte :

- la simplicité du mot de passe ;

- l’écoute sur le réseau afin de collecter les mots de passe transmis ;

- la conservation en clair du mot de passe ;

- la faiblesse des modalités de renouvellement du mot de passe en cas d’oubli (cas des questions « secrètes »).

Les principales recommandations de la CNIL

L’authentification par mot de passe : l’entropie d’abord

L’« entropie » peut être définie dans ce contexte comme la quantité de hasard. Pour un mot de passe ou une clé cryptographique, cela correspond à son degré d’imprédictibilité théorique, et donc à sa capacité de résistance à une attaque par force brute.

https://www.cnil.fr/fr/mots-de-passe-une-nouvelle-recommandation-pour-maitriser-sa-securite

Pour vérifier la robustesse d’un mot de passe, en l’état actuel de l’art, il est nécessaire de se reposer sur la définition de critères de complexité et de longueur. Pour chaque système d’information, ou chaque traitement de données personnelles, une politique de mots de passe est définie.

Demain, la devinabilité

La notion de « devinabilité » est une nouvelle approche pour déterminer la robustesse d’un mot de passe. Elle consiste à évaluer, au moyen de traitements algorithmiques dédiés, la facilité pour un adversaire de retrouver un mot de passe donné. Il s’agit donc, non pas de vérifier le respect d’une politique de mots de passe fixant une complexité formelle minimale, mais d’évaluer dynamiquement la résistance du mot de passe choisi.

L’arrêt du renouvellement périodique des mots de passe

De plus en plus d’études démontrent que forcer l’utilisateur à changer son mot de passe à une fréquence régulière n’est pas une mesure réellement efficace.

Les stratégies utilisées par les utilisateurs pour s’adapter aux politiques d’expiration de mots de passe sont généralement prévisibles et abaissent le niveau de sécurité effectif. En effet, la majorité des participants utilise une version légèrement modifiée de leur mot de passe précédent, par exemple en ajoutant un chiffre à la fin. Les bénéfices en termes de sécurité sont ainsi mineurs et largement contrebalancés par l’expérience utilisateur négative.

La conservation des mots de passe

Les mots de passe ne doivent jamais être stockés en clair. Lorsque l’authentification a lieu sur un serveur distant, et dans les autres cas si cela est techniquement faisable, le mot de passe doit être transformé au moyen d’une fonction cryptographique non réversible et sûre, intégrant l’utilisation d’un sel ou d’une clé. Il existe aujourd’hui des fonctions spécialisées qui permettent de répondre à ce besoin, comme scrypt ou Argon2, cités par l’ANSSI.

Télécharger la recommandation